Netzseiteninhaber, Admin-C und

Verantwortlicher

für die Inhalte auf PeterJockisch.de:

Peter Jockisch

Anschrift:

Peter und Erika JockischHabsburgerstraße 11

79104 Freiburg i.Br.

Deutschland

E-Post: info@peterjockisch.de

Telefon Festnetz: (07 61) 55 14 68

OpenPGP-Schlüssel

6582 1C57 E0EE 47DA C2CA DF62 4AD7 371A C6E6 BE9FDie Begriffe E-Post und E-Brief existieren bereits seit dem zwanzigsten Jahrhundert als eigenständige deutsche Wörter für elektronische Post, im Englischen als E-Mail bezeichnet. Ich benutze weder das „E-Postbrief“-System, noch „De-Mail“.

Sehr geehrte Seitenbesucherinnen, sehr geehrte Seitenbesucher,

danke für Ihr Interesse. Ich freue mich über Feedback und konstruktive Kritik.

Bitte lesen Sie die nachfolgenden Informationen, und die Fragen-Rubrik, sofern Sie mit mir Kontakt aufnehmen möchten. Eine Antwortgarantie kann leider nicht gegeben werden.

Gegenwärtig ist der effektive Schutz, der mit öffentlich verfügbarer Kryptographietechnologie erlangt werden kann, äußerst fragwürdig. Fortschrittliche Computertechnologie wird höchstwahrscheinlich für die Öffentlichkeit gesperrt gehalten, um den Nachrichtendiensten der Herrschenden stets einen Berechnungskraftvorsprung zu gewährleisten. Zudem existieren vermutlich Software- und Hardware-Hintertüren. Offiziell empfohlene standardisierte Verschlüsselungsverfahren weisen möglicherweise inhärente mathematische Schwächen auf: Wieso sollten die Nachrichtendienste der westlichen und östlichen Hemisphäre selbstentwickelte sichere Algorithmen empfehlen und verschenken, deren Gebrauch ihre zentrale Arbeit, das Abhören und die Wirtschaftsspionage, verunmöglichen würde?

Die höherrangigen Organisationen derjenigen Familien, die über dem Gesetz stehen, verfügen höchstwahrscheinlich über eine unvergleichbar starke Berechnungskraft, der Normalanwender nur wenig entgegenzusetzen haben. Ein Teil derjenigen möglichen Angreifer, die unter dem Gesetz stehen, kann jedoch abgewehrt werden. Die Kommunikationssicherheit läßt sich zumindest innerhalb eines gewissen Rahmens erhöhen, durch konsequente Nutzung kryptographischer Signierung.

Meine gesamte E-Post wird ausnahmslos immer kryptographisch signiert, mit PGP/MIME oder einer separaten Signatur. Ich sende niemals unsignierte E-Mails, ohne jegliche Ausnahme. Signaturen müssen überprüft werden, zum Beispiel mit GnuPG GNU Privacy Guard, www.gnupg.org, MS-Windows-Version: www.gpg4win.org. Ich benutze nur den oben angeführten Schlüssel. PeterJockisch.de ist die einzige offizielle Bezugsquelle für meinen Schlüssel.

Es reicht nicht aus, einen Namen und eine kryptographische Signatur zu sehen. Für die Authentizitätsprüfung muß die Signatur auch wirklich überprüft werden. Moderne E-Mailprogramme verifizieren vollautomatisch im Hintergrund, nach der initialen Aktivierung.

Für die qualifizierte elektronische Signatur werden nur von gesetzlich anerkannten CAs ausgestellte Klasse-3-Zertifikate auf Hardwarebasis (Chipkarte) rechtlich anerkannt. Die erforderliche Hardware- und Softwareinfrastruktur (erhältliche Kartenleser, unterstütztes Betriebssystem, E-Mail-Programm, Software) ist jedoch durchweg proprietärer Natur, d.h. nicht öffentlich einseh- und überprüfbar und somit sicherheitsbedenklich. Sofern Ihrer E-Mail beigefügt, werde ich eventuell solche öffentlichen X.509- oder OpenPGP-Zertifikatsteile in meinem MUA nutzen. Ich selbst signiere jedoch nicht mit solchen Zertifikaten.

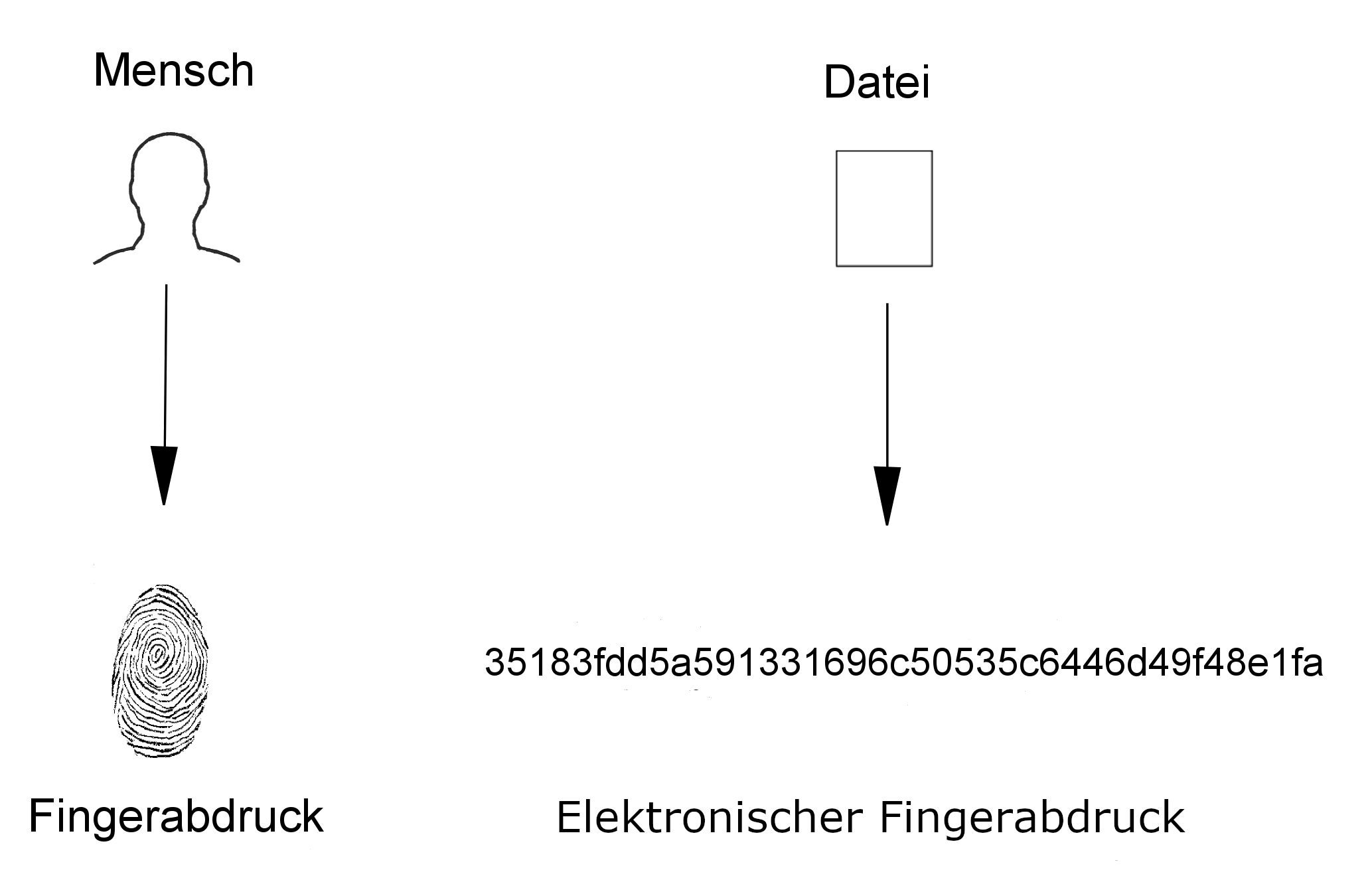

Nachrichtenempfänger sind manchmal nicht vertraut mit angewandter Kryptographie und Signierung, oder sie haben keine Möglichkeit, diese in ihrem Land zu nutzen. In solchen Fällen schreibe ich die Nachricht, zusätzlich zur signierten E-Mail, separat in eine „.txt“- oder „.pdf“-Datei und veröffentliche ihre Prüfsumme im Prüfsummen-Blogbereich auf PeterJockisch.de, kombiniert mit Absendedatum, Absendezeit und Initialen zur Identifizierung des Dokumentes.

Prüfsummen zu Dateien können mit einem einzigen Rechts-Mausklick erstellt werden, zum Beispiel mit Freier Software wie Cyohash oder Jacksum. Mehr Informationen zu den Anwendungsmöglichkeiten finden sich in dem Einführungsartikel „Praktische Anwendung kryptographischer Prüfsummen“.

Für die Verifizierung muß zuerst die Prüfsumme der beigefügten ".txt"- bzw. ".pdf"-Datei gebildet werden. Anschließend können Sie im Prüfsummen-Blogbereich von PeterJockisch.de nachsehen, ob für den betreffenden E-Mailabsendetag ein Eintrag mit entsprechender Prüfsumme vorliegt. Dort und nur dort werden Prüfsummen meiner E-Post veröffentlicht, nirgendwo sonst:

http://www.peterjockisch.de/blog/Pruefsummen-Blog.html.

Meine E-Mailtexte enthalten selbstverständlich keinerlei Angaben zur Prüfsumme. Das wäre völlig sinnlos. Jeder könnte eine beliebige Datei schreiben und anschließend eine Prüfsumme aus dem Blogbereich in den E-Mailtext kopieren. „Praktische Anwendung kryptographischer Prüfsummen“ enthält eine leichtverständliche Einführung in die Thematik.

SSL-/TLS-zertifizierte Seitenbereiche werden folgen.

Ich kommuniziere auf geschäftlicher Ebene grundsätzlich nicht über Telefon, das für einen Identitätsnachweis wenig geeignet ist. Hinsichtlich der Authentizität gesprochener Sprache sei jedem nahegelegt, im WP-Artikel „Adobe Voco“ die Abschnitte „Funktionsweise“ und „Kritik“ zu lesen.

Telefonische Auskünfte werden grundsätzlich nicht erteilt. Ich besitze kein Mobiltelefon und kein Faxgerät und lehne entsprechende Verträge oder Angebote ab.

Da Telefonie für den Identitätsnachweis absolut ungeeignet ist – jeder kann sich für jeden ausgeben – führe ich nur im engsten Freundes- und Familienkreis Telefonate, dies ausschließlich im Festnetz. Mobilfunktelefonie, SMS und Fax nutze ich prinzipiell nicht.

Es gibt in vielen Bereichen (Energieerzeugung, Kommunikation, Gesundheit usw.) segensreiche freie Technologien, Methoden und Verfahren, die bis heute gesperrt gehalten werden, nicht zugelassen werden. Zukünftige Generationen werden diese Technologien und Verfahren jedoch nutzen können.

Die gegenwärtig erlaubten Telefon-Mobilfunktechnologien weisen zahlreiche kritische Aspekte auf, die in zahlreichen Filmen und Artikeln dokumentiert sind und unter anderem in folgendem Quellen: Youtube-Playlist „Mobilfunkkritik“ • „Mobilfunk – die verschwiegene Gefahr (5. überarbeitete Auflage mit aktuellem 5G-Sonderteil)“, 2019, Klaus Weber (PDF, 40 Seiten) • Youtube-Playlist „Mobile Phone Criticism“

Weitere Informationen sind auch in den Artikeln der Seite diagnose-funk.org erhältlich. Die nationalen und internationalen Netzseiten der dortigen Verweisliste sowie zahlreiche weitere Netzpräsenzen, unter anderem auch die Rubrik „Cell Phone Dangers“ des weltberühmten Nachrichtenportals rense.com, enthalten ausführliche Informationen zur Thematik.

Ich lasse mich nicht auf Diskussionen ein, weder am Telefon noch vor Ort. Wer mir etwas mitzuteilen hat, möge das schriftlich machen, vorzugsweise per elektronischer Post. Eine Antwortgarantie kann leider nicht gegeben werden.

Ich habe weder Repräsentanten oder Assistenten noch andere Mitarbeiter, die für mich sprechen. Dies wird sich auch in Zukunft nicht ändern. Ich biete keine Stellen an.

Fotobewerbungen bzw. Bewerbungen anderer Art sind nicht erwünscht.

Keine meiner Internetseiten versendet Werbe-E-Mails oder Rundschreiben-E-Mails (Newsletter).

Ich schreibe grundsätzlich keine Leserbriefe, und ich versende grundsätzlich keine Werbebriefe oder Rundbriefe.

Alle Informationen werden ausschließlich „passiv“ auf meinen eigenen, im Impressum ersichtlichen offiziellen Netzseiten angeboten; exklusiv in seiteneigenen Nachrichtenrubriken und über RSS-Nachrichtenticker.

Ich nutze weder Twitter noch Facebook noch MySpace noch andere, ähnlich geartete Dienste Dritter, mit Ausnahme des Skype-Kontos.

Generelle Anmerkungen zu Vorsichtsmaßnahmen bei der E-Mail-Kommunikation: Betrüger, E-Mail-Spam-Versender (WP-Artikel „Spam“) sowie Diskreditierer/Reputationsschädiger bedienen sich nicht selten real existierender E-Mail-Adressen aus dem Internet, um ihre Glaubwürdigkeit zu untermauern. Der Absendername und die Absenderadresse einer E-Mail lassen sich leicht fälschen. Zudem ist höchste Vorsicht geboten, wenn Anlagen beigefügt sind wie beispielsweise .zip-Dateien zu angeblichen Rechnungen, Krediten, Liebeserklärungen, Faxzusendungen usw., die infolge emotionalen Aufruhrs zu unüberlegtem Handeln und Öffnen der Anlage verleiten sollen. Die Weiterleitung einer verdächtigen E-Mail an Dritte, zwecks Analyse, ist ebenfalls riskant, da Sie dadurch vollautomatisch (über Analyseverfahren der E-Mail-Zustellsysteme) auf die Liste (Schwarzlisten) der Versender von Betrugs- und Spam-E-Mails geraten könnten und eine Diskreditierung Ihrer eigenen E-Mail-Anschrift die Folge sein könnte. Generell sollte in solchen Fällen jeder Schritt sorgfältigst geplant werden, da Sie andernfalls aufgrund von unüberlegten Reaktionen Gefahr laufen, daß die vom erfolgten Identitätsdiebstahl (WP-Artikel „Identitätsdiebstahl“) Betroffenen auch gegen Sie rechtliche Schritte einleiten könnten, wegen Rufschädigung.

Alle von mir empfohlenen Netzseiten werden ausschließlich auf PeterJockisch.de sowie auf PeterJockisch.com aufgeführt. Ich gebe ausschließlich auf diesen Seiten Empfehlungen. Bannertausch wird nicht praktiziert. „Geschäftsvorschläge“ jeglicher Art sind unerwünscht.

Ich sammle keine Spenden: Ich schreibe keinerlei Spenden-E-Mails und ich rufe prinzipiell nicht zu solchen Aktionen auf. Ich führe keine Spendenfunktion für mich oder für meine Internetseiten. Ich versende keinerlei Werbematerial für Dritte, und es werden auch keine Spendenaufruf-E-Mails oder -Briefe für Dritte versandt.

Dieser Hinweis erfolgt, um eventuelle Trittbrettfahrer auszuschließen.

Ich publiziere grundsätzlich nur auf Internetseiten, deren alleiniger Inhaber ich bin. Mein Netzseitenbeherbergungs-Dienstleister ist die Hetzner Online GmbH, www.hetzner.de (englische Version). Alle Meine Netzseiten und Inhalte werden ausschließlich über diesen Webhoster veröffentlicht. Davon ausgenommen sind lediglich mein Youtube-Kanal, „Peter Jockisch“ und mein Nutzerkonto beim Internet Archive, Archive.org („www.peterjockisch.de“), unter dem ausschließlich urheberrechtsfreie Dokumente veröffentlicht werden.

Hier die einzigen autorisierten Seiten von Peter Jockisch, auf denen Fotos, Videos und Audiodateien sowie Artikel veröffentlicht werden:

| Domäne, URL | Themenschwerpunkt | Sprache |

|---|---|---|

peterjockisch.de |

Persönliche Seite |

DE / EN |

| peterjockisch.com | momentan leer | DE / EN |

Alle aufgeführten Markennamen, Handelsmarken und Werktitel sind das Eigentum ihrer jeweiligen Besitzer

Impressum • Datenschutzerklärung • Biographische Notizen